中毒疑云

某天下午,安全运营中心的告警又来了:一台内网办公电脑在持续解析一个已知的恶意域名,且存在周期性外联行为。这个域名在微步威胁情报里标记为“银狐木马C2”。安全人员记下了机器名和IP,拎起电脑包就去了楼上的研发部。

被叫出来的是一位戴着眼镜的男同事,表情比安全人员还困惑:“我电脑怎么了?我什么都没干啊,就是正常的写代码、收邮件。”安全人员蹲在工位旁查了一会儿,确实杀软没报警,任务管理器也看不出什么异常。但当打开Everything搜了一下最近三天落地的文件时,几个藏在 C:\Users\xxx\AppData\Local\Temp\ 下的可疑exe和伪装成“破解补丁”的压缩包赫然在列。

“这些文件你认识吗?”

“啊……这个好像是前天我想下一个反编译工具,在一个论坛里找到的破解版……”

男同事的声音越说越小。

这几乎是每一次员工中马事件的缩影。我们以为恶意软件都是黑客用高深技术打进来的,但事实是,绝大多数终端沦陷,都是从一次“员工主动的操作”开始的。所以真正有价值的溯源,不仅仅是查出木马进程,而是回答两个朴素的问题:“那个人到底做了什么?为什么是他?”

这篇文章,我们来聊聊当前最常见的几种“员工中毒姿势”。

最常见的“中毒姿势”

下载站与破解软件—免费的代价

这几乎是最普遍的终端沦陷方式。

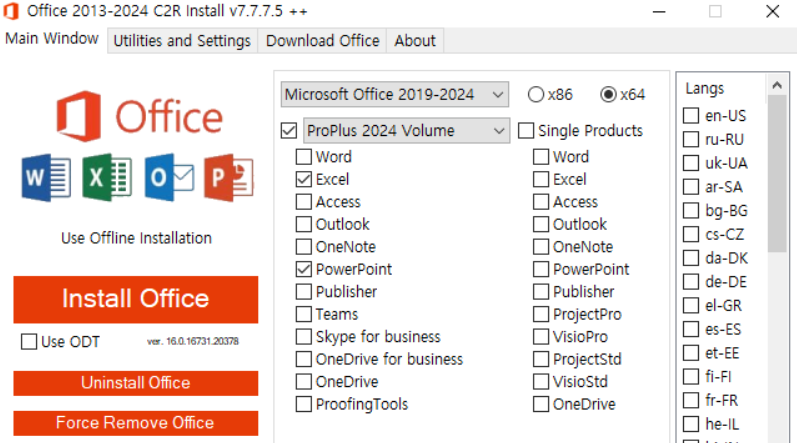

员工因工作需要或一时好奇,想找一个免费的工具:PDF编辑器、屏幕录制器、反编译工具、驱动精灵、游戏外挂或修改器。搜索引擎点进去一个名为“xx软件园”“xx下载之家”的网站,一路“高速下载”“小编推荐安装”,用户一路安装,软件看起来也装好了,一切正常。但后台可能已经同时释放了一个捆绑的木马。

为什么这类攻击如此高效? 核心在于用户对“安装包”的信任:多数杀软对带有数字签名的安装器相对宽松,而某些下载站提供的安装包虽然被人为植入了恶意模块,但外层确实是正常软件的功能。一个看起来完全正常的宿主程序,运行时悄悄加载一个同目录下的恶意DLL。

最容易中招的人群: 研发、设计、影视制作等经常需要“找工具”的岗位,以及部分使用个人电脑处理公司业务的员工。尤其是刚入职、还没有申请完/无法购买正版软件授权的同事,容易临时求快而到下载站寻找“破解版”。

仿冒网站—你看到的官网,是假的

搜索引擎搜“WPS”、“Google”、“向日葵”,出来的前几条链接可能是广告位,也可能是被黑帽SEO顶上去的高仿域名。页面的Logo、配色、布局都和真官网一模一样,唯独多了一个“安全证书过期”的弹窗或者“请下载安装安全控件”的提示。

员工可能只是搜索VPN或远程办公工具,结果找到一些打着“加速器”“合规VPN”旗号的套壳软件,安装后其实后门也随之落地。员工可能只是想在家远程访问公司资源,结果却主动把木马请进了内网。

最容易中招的人群: 财务、行政、销售、人事等需要频繁访问外部网站和登录第三方平台的支持岗位。社工一旦结合社会热点(比如年底汇算清缴、社保基数调整)发起钓鱼,命中率极高。

社工诱导—最有用的还是“人”

在所有攻击方式中,社工攻击最不需要技术含量,却常常被证明是最有效的。

场景A:远程协助。员工电脑出了点小毛病,在某度上一搜“XX软件客服电话”,拨打后对方自称“官方技术人员”,远程连上员工电脑,“帮你优化一下系统”,趁机植入木马。这种针对普通员工和年长同事的案例数不胜数。

场景B:钓鱼邮件。攻击者伪造公司内部邮箱或合作伙伴账号,发送“2026年薪资调整通知.exe”“关于本次绩效考核结果说明.docm”给员工。员工看到“薪资”“考核”这类字眼,本能点开,一键运行。在一些真实事件里,财务人员甚至因为一封伪装成“法人变更通知”的邮件而执行了勒索软件。

场景C:社交平台私信。投递简历的设计师、找外包的开发者会在QQ/微信上收到“这是需求文档”或“作品集压缩包”,打开后是一个带宏病毒的文档或者伪装成文件夹的scr扩展名程序。

社工攻击之所以屡试不爽,在于它瞄准的从来不是技术漏洞,而是人的好奇、信任和恐惧。

最容易中招的人群: 全员,无一幸免。但中高层管理者和掌握资金调拨权限的财务人员是受攻击价值最高的目标。另外,新入职员工对于公司内部流程不熟,也容易轻信“IT部要求您安装安全插件”这类话术。

U盘与物理接触—被忽视的“侧门”

理攻击听起来好像离我们很远,但少数情况也少不了U盘的身影。

场景A:停车场、电梯口、会议室门口,偶然出现一个印着“年度调薪明细”“客户合同扫描件”“项目源码”字样的U盘。捡到后随手插进公司电脑想看个究竟,打开后发现里面只有一两个文件:一个名为“薪资明细.docx”的 Doc 图标程序文件,一个伪装成文件夹图标的scr文件,一个名叫“XX游戏加速器永久免费版”的安装包,一个标注着“致命诱惑”的压缩包。双击之后,电脑没有任何异常反应,但后台木马已经落地。

场景B:同事朋友间互借 U 盘,但这个U盘之前在别人的电脑上经历过什么,没有人知道。或许对方的电脑已经感染了蠕虫类病毒,已感染写入U盘根目录,不小心点击运行。也许U盘里除了你要的资料,还自带“赠品”。还混着他在下载站下的“屏幕录像机破解版”,从某论坛淘来的“激活工具”。

好奇,害死猫。

供应链投毒—你用的工具本身就“脏”了

近年来最让人无奈的中毒方式。员工没乱下载、没点钓鱼邮件、甚至没见过可疑网页,仅仅是安装了某个工作必需的软件,就中招了。

典型场景包括:运维从社区下载了一个自动化脚本或工具,后来发现脚本依赖于一个被投毒的npm包;研发团队内部维护的代码库中某个组件被注入了后门代码;甚至某些硬件设备的固件更新包都被预先植入木马。如近期的供应链投毒事件:

攻击者往往选择在开源社区、开发者工具链、或者软件供应商的更新服务器上做手脚。因为这类来源在安全策略中一般会被标记为“可信”,用户和杀软都对其放松警惕。一旦得手,影响面极广。特别是某些国内常见的“绿色版软件”、“注册机更新服务器”,从供应链角度看就是一个不可控的发布渠道。

最容易中招的人群: 开发、运维、安全研究人员,以及日常需要大量用到第三方开源框架和工具的工程师。他们接触的软件供应链复杂且更新频繁,而安装时又往往拥有较高的系统管理权限,所以一旦中招,木马获得的操作空间也最大。

中了毒,怎么查

溯源用户怎么中招,本质上是在回答三个问题:恶意文件从哪来、什么时候落地的、是谁运行的。在没有高级监控的情况下,我们完全可以靠系统已有痕迹和免费工具一步步还原。

首先打开浏览器,查看历史记录和下载记录。Chrome、Edge等浏览器都保留了下载文件的URL和本地保存路径。如果能在告警时间前后找到从非官方网站、论坛附件、网盘链接下载的可执行文件或压缩包,入侵入口就基本锁定了。即使记录被清理,也可以尝试检查其他浏览器。

如果浏览器记录不完整,就用Everything按时间倒序搜索。把时间范围框定在告警前的48小时内,重点看Temp、Downloads、桌面等目录下新创建的exe、dll、zip、rar、7z等文件,它们往往是用户主动下载回来的恶意载体。

同时,我们可以使用LastActivityView、UserAssistView 、WG-Win-Check 等工具来分析用户时间段内访问了什么文件/文件夹、安装/执行了什么程序。通过几个简单的调查,从下载到执行、从文件到人的完整证据链就有了,足以还原出那位员工到底是怎么中招的。

如何防止下一次“中毒”

溯源做完,问题要落到地上。

员工侧:请记住一句话—你的电脑里除了你的工作,还存着整个公司的数据。所以不要在非官方网站下载工作类软件。看到“破解补丁”“注册机”直接绕行。遇到弹窗提示“需要关闭杀软”或“需要管理员权限”,不管你有多想继续,都要停下来问一下IT。收到带有附件或者链接的可疑邮件,不管发件人看起来多像领导和同事,先打个电话确认。捡到的U盘,不要因为好奇心直接插进公司电脑。

安全团队侧:在预算和利旧条件允许的情况下,尽量对终端下载和执行来源做策略管控。如果实在没有商业EDR,就把Everything、采集脚本和本文提到的几款免费工具打包成你的“应急急救箱”。

技术能挡住80%,但剩下的20%缺口,只能靠人的安全意识来填补。

结语

再回到开头的场景。安全人员拿着分析报告,再次坐到了那位研发同事的旁边。

“你是前天下午三点左右,在一个软件论坛里下载了一个破解版的反编译工具吗?”

“……是的,你怎么知道?”

“这个工具在运行时,在后台释放了一个木马,木马从开始执行到外联,只用了不到一分钟。我们通过你电脑里的程序启动记录、用户操作痕迹和最近打开的文件记录,完整看到了全过程。这不是你主动要干坏事,但你‘顺便’帮攻击者打开了公司内网的一道门。”

员工脸上那种混合着恍然和愧疚的表情,几乎是每一次溯源复盘的标准注脚。每一次“中毒”的背后,都站着一个在某个瞬间疏忽的人,和另一个长期守在那条链条上等待时机的人。知道他们怎么进来,比只知道他们此刻在哪里,要重要得多。因为只有搞懂了“怎么中的毒”,我们才真有可能,让下一次不要再发生。